Inhaltverzeichnis

Einleitung

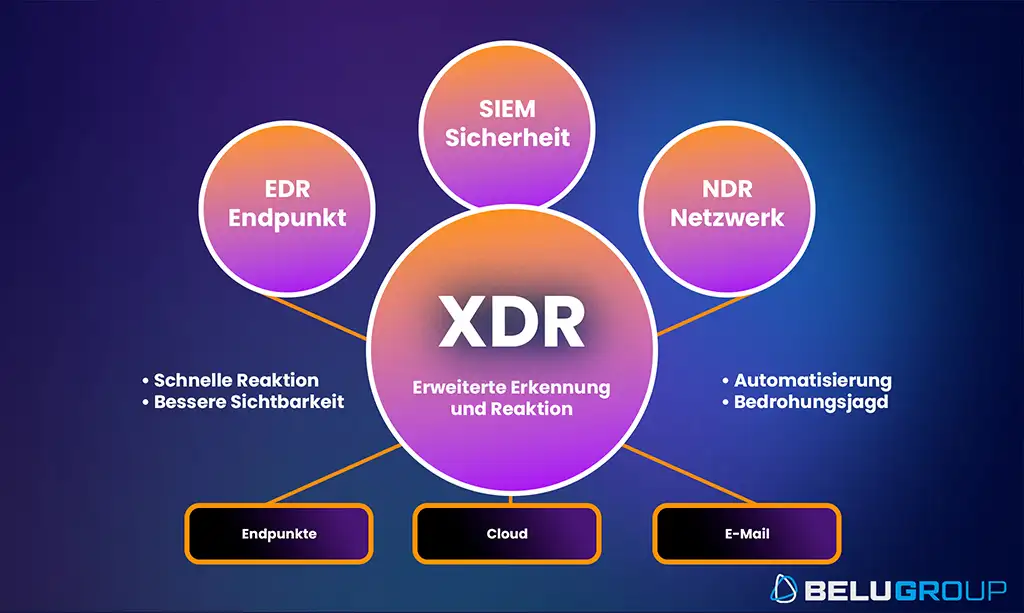

Extended Detection and Response (XDR) ist eine fortschrittliche Sicherheitsarchitektur, die entwickelt wurde, um Bedrohungen in der IT-Infrastruktur umfassend zu erkennen und darauf zu reagieren. XDR integriert verschiedene Sicherheitslösungen wie Endpoint Detection and Response (EDR), Network Detection and Response (NDR) und Security Information and Event Management (SIEM). Diese Kombination bietet eine ganzheitliche Sicht auf Sicherheitsvorfälle und ermöglicht eine effektive Bedrohungserkennung und -reaktion. In der modernen Cybersicherheit ist XDR besonders wichtig, da es eine umfassende Überwachung von Endpunkten, Netzwerken, Cloud-Diensten und E-Mails ermöglicht. Durch den Einsatz von KI und Automatisierung können Bedrohungen in Echtzeit erkannt und sofortige Reaktionen eingeleitet werden, wodurch die Reaktionszeit deutlich verkürzt wird. XDR trägt zudem zur Verbesserung der IT-Sicherheit bei, indem es Sicherheitslösungen konsolidiert und eine proaktive Bedrohungserkennung ermöglicht.

1. Konzept und Funktionsweise von XDR

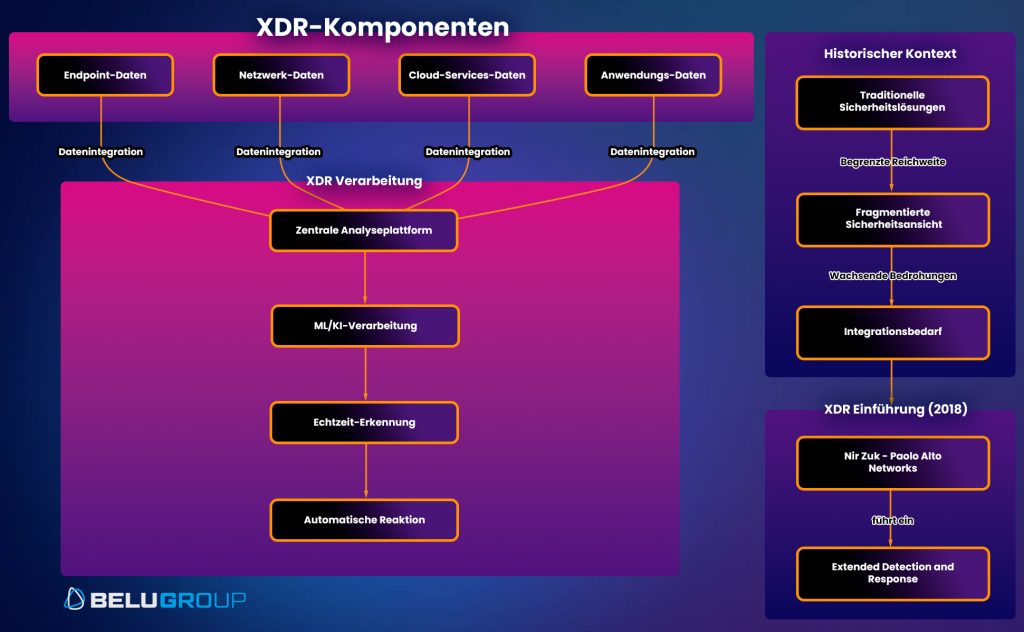

Extended Detection and Response (XDR) wurde erstmals 2018 von Nir Zuk, dem CTO von Palo Alto Networks, eingeführt, um den wachsenden Anforderungen an eine umfassende und effektive Bedrohungsabwehr gerecht zu werden. Vor der Einführung von XDR waren viele Sicherheitslösungen isoliert und konzentrierten sich auf einzelne Bereiche wie Endpunkte oder Netzwerke, was zu einer fragmentierten Sicht auf die Sicherheitslage führte. Dies erschwerte die schnelle Erkennung und Reaktion auf komplexe Bedrohungen. XDR wurde entwickelt, um diese Lücke zu schließen, indem es Daten aus verschiedenen Sicherheitsdomänen wie Endpunkten, Netzwerken, Cloud-Diensten und Anwendungen vereint. Durch diese zentrale Analyseplattform wird eine ganzheitliche Sicht auf Sicherheitsvorfälle ermöglicht, was eine schnellere und präzisere Bedrohungserkennung zur Folge hat. Die Entwicklung von XDR ist eine direkte Reaktion auf die zunehmende Komplexität moderner Cyberangriffe. Traditionelle Sicherheitslösungen, die oft nur isolierte Bereiche abdeckten, waren den dynamischen und vielschichtigen Bedrohungen nicht gewachsen. XDR geht einen Schritt weiter als Endpoint Detection and Response (EDR), indem es zusätzlich Network- und Cloud-Daten verknüpft. Durch die Nutzung von fortschrittlichen Technologien wie maschinellem Lernen (ML) und künstlicher Intelligenz (KI) ist XDR in der Lage, Bedrohungen in Echtzeit zu erkennen und sofortige Reaktionen einzuleiten. So stellt XDR eine proaktive und eingegliedert Lösung dar, die Sicherheitsoperationen optimiert und die Bedrohungsabwehr auf ein neues Niveau hebt.

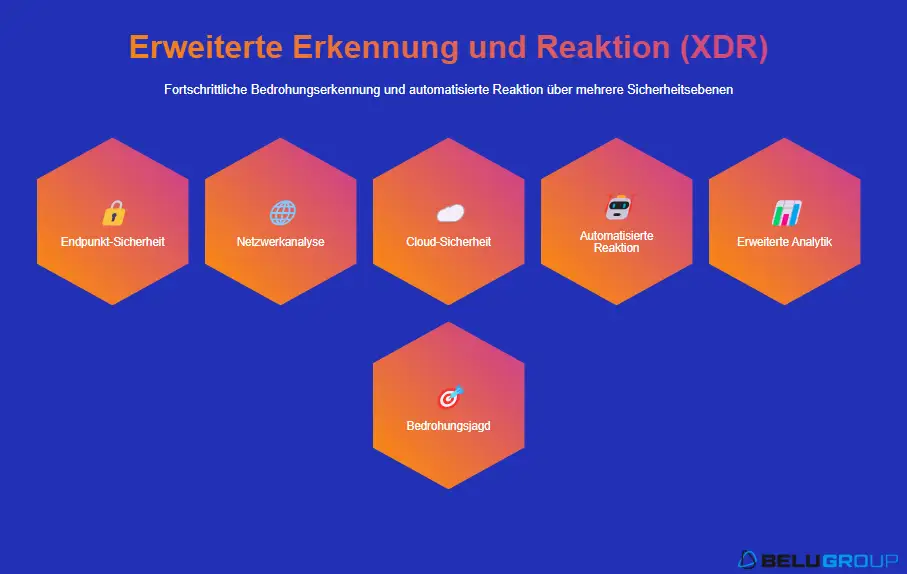

2. Hauptfunktionen von XDR in der Cybersicherheit

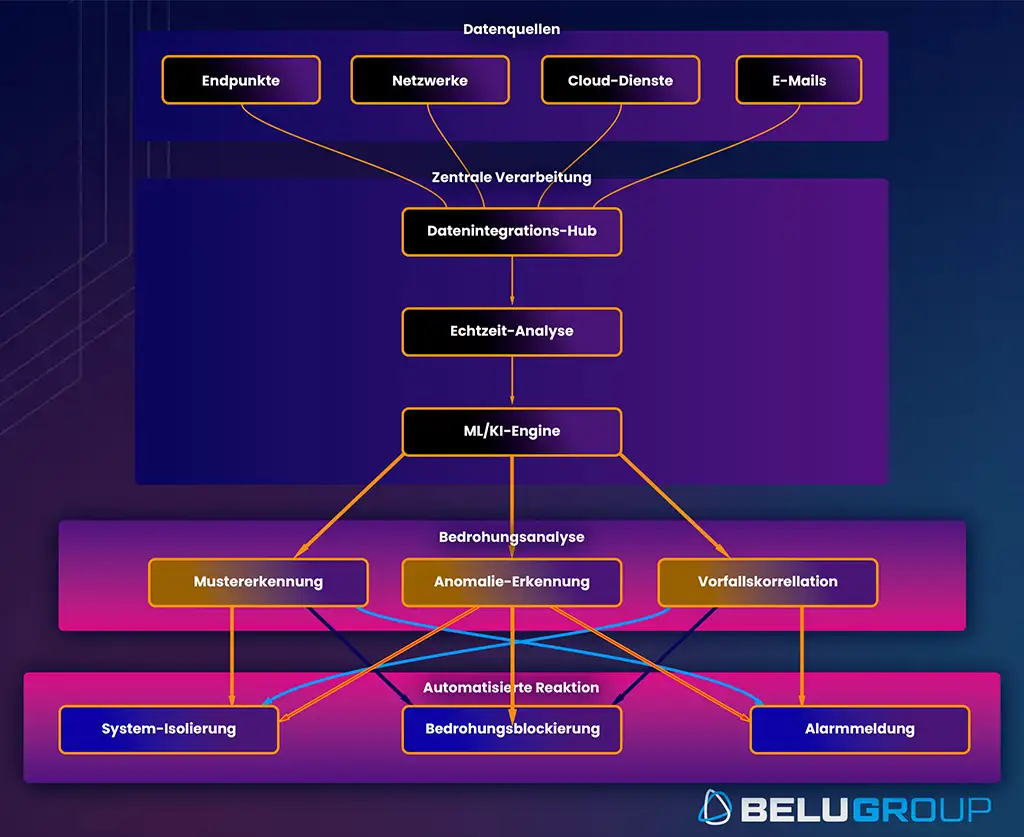

XDR bietet eine umfassende Sicht auf die gesamte IT-Infrastruktur eines Unternehmens, indem es Daten aus unterschiedlichen Quellen wie Endpunkten, Netzwerken, Cloud-Diensten und E-Mails integriert. Im Gegensatz zu traditionellen Sicherheitslösungen, die oft isoliert arbeiten, ermöglicht XDR eine zentrale Analyse dieser Daten und liefert ein vollständiges Bild der Bedrohungslandschaft. Diese ganzheitliche Sicht erhöht die Transparenz und reduziert die Wahrscheinlichkeit, dass komplexe Angriffe unbemerkt bleiben. Sicherheitsteams können potenzielle Bedrohungen schneller erkennen und darauf reagieren. Ein weiteres zentrales Merkmal von XDR ist die automatisierte Bedrohungserkennung. Durch den Einsatz von Technologien wie maschinellem Lernen und künstlicher Intelligenz werden große Datenmengen in Echtzeit analysiert, um Anomalien und Muster zu identifizieren, die auf potenzielle Bedrohungen hinweisen. XDR kann sofortige Antwort auslösen, wie das Isolieren betroffener Systeme oder das Blockieren schädlicher Aktivitäten, was die Reaktionszeit verkürzt und den Schaden minimiert. Ein entscheidender Vorteil von XDR ist die Vorfallkorrelation. XDR kombiniert und analysiert niedrigstufige Warnungen aus verschiedenen Quellen, um bedeutende Vorfälle zu identifizieren. Diese Korrelation spart Zeit bei der Untersuchung von Sicherheitsvorfällen und ermöglicht eine gezielte und effiziente Behandlung von komplexe Bedrohungen.

3. Schlüsselkompetenzen von XDR

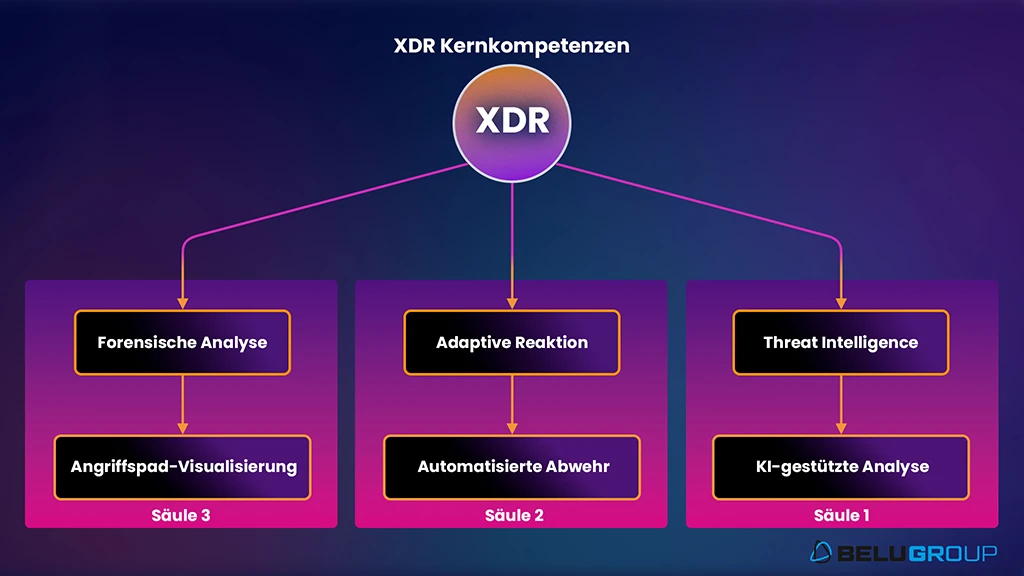

Die Kernkompetenzen von XDR zeichnen sich durch drei wesentliche Säulen aus. Erstens die fortschrittliche Threat Intelligence, die durch die Integration verschiedener Datenquellen und KI-gestützte Analysen eine präzise Erkennung von Bedrohungsmustern ermöglicht. Die zweite Säule bildet die adaptive Reaktionsfähigkeit – XDR kann nicht nur Bedrohungen erkennen, sondern auch kontextbasierte, automatisierte Gegenmaßnahmen einleiten. Dabei werden Faktoren wie die Art der Bedrohung, betroffene Systeme und potenzielle Auswirkungen berücksichtigt.

Die dritte Kernkompetenz liegt in der forensischen Analyse und Dokumentation. XDR erstellt detaillierte Ereignisketten und visualisiert Angriffspfade, was für die nachträgliche Analyse und kontinuierliche Verbesserung der Sicherheitsarchitektur essentiell ist. Diese ganzheitliche Herangehensweise wird durch moderne Machine Learning Algorithmen unterstützt, die aus vergangenen Vorfällen lernen und die Erkennungsgenauigkeit stetig optimieren.

Besonders hervorzuheben ist auch die Fähigkeit zur Cross-Domain-Korrelation. XDR kann Verbindungen zwischen scheinbar unzusammenhängenden Ereignissen aus verschiedenen Sicherheitsdomänen herstellen und so komplexe Angriffsmuster aufdecken, die mit herkömmlichen Systemen unentdeckt bleiben würden.

4. Vergleich von XDR mit anderen Sicherheitslösungen

XDR und EDR sind beide wesentliche Sicherheitslösungen, jedoch mit unterschiedlichen Schwerpunkten. EDR (Endpoint Detection and Response) konzentriert sich primär auf Endpunkte wie Laptops, Desktops und Server. Es bietet eine detaillierte Analyse der Aktivitäten auf diesen Geräten und erkennt Bedrohungen, die gezielt auf sie abzielen. XDR (Extended Detection and Response) hingegen erweitert den Fokus über Endpunkte hinaus und integriert Daten aus Netzwerken, Cloud-Diensten und Anwendungen. Diese breitere Sicht ermöglicht eine Ausführliche Erkennung von Bedrohungen, die auf verschiedenen Ebenen der IT-Infrastruktur auftreten können.

Ein wesentlicher Unterschied zwischen beiden Lösungen liegt in der Datenaggregation. Während EDR ausschließlich Daten von Endpunkten sammelt, integriert XDR Daten aus verschiedenen Sicherheitsquellen, was die Erkennung komplexer Angriffe erleichtert, die mehrere Angriffsvektoren nutzen.

Bezüglich der Reaktionsmöglichkeiten bietet EDR automatisierte Maßnahmen an Endpunkten, während XDR eine zentralisierte Reaktionsplattform für die gesamte IT-Umgebung bereitstellt. Dies ermöglicht eine schnellere und effizientere Reaktion auf Bedrohungen und verbessert so insgesamt die Sicherheitsoperationen eines Unternehmens.

Tabelle zur Gegenüberstellung der Funktionen von XDR und anderen IT-Sicherheitslösungen

| Funktion | EDR | XDR |

|---|---|---|

| Fokus | Endpunkte | Umfassende IT-Umgebung (Endpunkte, Netzwerk, Cloud) |

| Datenquellen | Nur Endpunktdaten | Mehrere Quellen (Endpunkte, Netzwerk, Cloud) |

| Bedrohungserkennung | Endpoint-spezifische Bedrohungen | Umfassende Bedrohungserkennung durch Datenkorrelation |

| Reaktionsmöglichkeiten | Automatisierte Reaktionen an Endpunkten | Zentrale Reaktionen über alle Schichten hinweg |

| Sichtbarkeit | Eingeschränkte Sichtbarkeit | Vollständige Sichtbarkeit der gesamten Cyberangriffskette |

5. Vorteile der Implementierung von XDR

Der Einsatz von XDR-Software steigert die Effizienz im Sicherheitsbetrieb erheblich. Durch die Integration von Daten aus verschiedenen Sicherheitsbereichen – wie Endpunkten, Netzwerken und Cloud-Diensten – ermöglicht XDR eine zentrale Plattform, die es Sicherheitsteams erlaubt, Bedrohungen schneller zu erkennen und zu reagieren. Dies reduziert den Aufwand für manuelle Untersuchungen und beschleunigt die Reaktionszeiten auf Alarme, was die Arbeitsabläufe in den Security Operations Centers (SOCs) optimiert.

Ein weiterer Vorteil von XDR ist die Verkürzung der Lebenszyklen von Sicherheitsvorfällen. Automatisierte Reaktionen, wie das Isolieren kompromittierter Systeme oder das Blockieren schädlicher Aktivitäten, helfen, den Schaden zu minimieren und die Ausbreitung von Angriffen zu verhindern. Diese schnelle Reaktionsfähigkeit ist entscheidend, um in der heutigen, dynamischen Bedrohungslandschaft effektiv zu bleiben.

Darüber hinaus bietet XDR eine umfassende Sicht auf die gesamte Cyberangriffskette. So können Sicherheitsteams Angriffe besser nachvollziehen und frühzeitig erkennen, was die Verteidigungsmaßnahmen stärkt und potenziellen Schaden reduziert.

6. Anwendungsfälle für XDR in der IT-Security

Organisationen mit begrenzten Sicherheitsressourcen können enorm von Xcitium und der XDR-Technologie profitieren. Xcitium ermöglicht es ihnen, verschiedene Sicherheitstools in einer zentralen Plattform zu vereinen, was die Komplexität der Sicherheitsverwaltung verringert und gleichzeitig die Effizienz steigert. Durch die Automatisierung von Prozessen zur Bedrohungserkennung und -reaktion können auch kleinere Sicherheitsteams effektiver arbeiten, da sie weniger Zeit mit der Analyse von Alarmen verbringen müssen.

In komplexen IT-Umgebungen, in denen unterschiedliche Systeme und Anwendungen miteinander verbunden sind, spielt XDR eine wesentliche Rolle. Xcitium bietet eine umfassende Sicht auf alle Sicherheitsdomänen und hilft, Bedrohungen zu erkennen, die möglicherweise durch isolierte Systeme und Tools übersehen würden.

Besonders in hochsensiblen Branchen wie dem Finanzwesen und Gesundheitswesen ist der Einsatz von XDR unerlässlich. Diese Sektoren sind häufig Ziel von Cyberangriffen, und Xcitium trägt dazu bei, die Sicherheitslage zu verbessern. Durch die proaktive Überwachung und die schnelle Reaktion auf Vorfälle können Unternehmen ihre Cybersicherheitsstrategie deutlich stärken und sich effektiv gegen moderne Bedrohungen schützen.

Fazit

Extended Detection and Response (XDR) bietet zahlreiche Vorteile für die IT-Sicherheit, indem es eine integrierte Lösung zur Erkennung und Reaktion auf Bedrohungen über verschiedene Sicherheitsdomänen hinweg bereitstellt. Zu den Hauptvorteilen gehören eine verbesserte Sichtbarkeit der gesamten IT-Umgebung, schnellere und genauere Bedrohungserkennung sowie automatisierte Reaktionen auf Vorfälle. Diese Funktionen ermöglichen es Sicherheitsteams, effizienter zu arbeiten und sich auf kritische Bedrohungen zu konzentrieren, anstatt von Fehlalarmen abgelenkt zu werden.

In der Zukunft wird XDR voraussichtlich eine noch zentralere Rolle in der Cybersicherheit spielen, da Unternehmen zunehmend auf Cloud-Dienste und komplexe IT-Umgebungen setzen. Die Integration von Künstlicher Intelligenz (KI) wird die Erkennungsgenauigkeit weiter erhöhen und die Reaktionszeiten verkürzen. Die kontinuierliche Weiterentwicklung von XDR wird es Organisationen ermöglichen, sich besser gegen die sich ständig verändernden Bedrohungen zu wappnen und ihre Sicherheitsstrategien entsprechend anzupassen.

Häufige Fragen zu XDR

Hier sind fünf häufige Fragen (FAQ) zu Extended Detection and Response (XDR) in der Cybersicherheit:

Was ist XDR und wie funktioniert es?

XDR steht für „Extended Detection and Response“ und ist eine Sicherheitslösung, die Daten aus mehreren Quellen (z. B. Endpunkten, Netzwerken, Cloud-Anwendungen) sammelt und analysiert. Es nutzt KI und Automatisierung, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren.

Wie unterscheidet sich XDR von EDR?

Während EDR (Endpoint Detection and Response) sich hauptsächlich auf die Sicherheit von Endpunkten konzentriert, bietet XDR einen umfassenderen Ansatz, indem es Daten aus verschiedenen Sicherheitsdomänen integriert. Dadurch können komplexe Angriffe besser erkannt und untersucht werden.

Welche Vorteile bietet die Implementierung von XDR?

Die Implementierung von XDR kann die Effizienz der Sicherheitsoperationen erhöhen, die Zeit zur Erkennung und Reaktion auf Bedrohungen verkürzen und die Transparenz der Sicherheitslage im Unternehmen verbessern.

Wie kann XDR bei der Bedrohungserkennung helfen?

XDR korreliert Warnungen aus verschiedenen Quellen, um ein vollständiges Bild von potenziellen Bedrohungen zu erhalten. Dies ermöglicht eine schnellere Identifizierung von Angriffsmustern und eine gezielte Reaktion auf Vorfälle.

Welche Herausforderungen können bei der Implementierung von XDR auftreten?

Zu den Herausforderungen gehören die Notwendigkeit einer sorgfältigen Planung, um sicherzustellen, dass alle relevanten Datenquellen integriert werden, sowie die Schulung des Sicherheitspersonals zur effektiven Nutzung der XDR-Plattform.

Unser Produkt Xcitium deckt all dies ab.